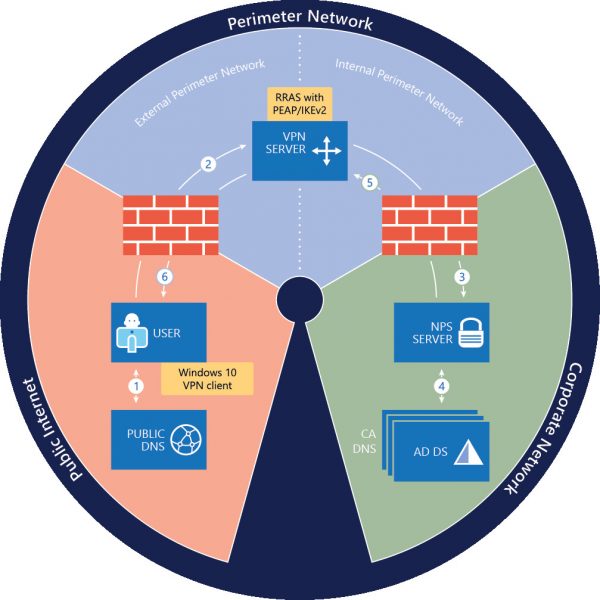

DirectAccess 是在 Windows 8.1 和 Windows Server 2012 操作系统中引入的一项功能,允许 Windows 用户进行远程连接。然而,随着推出Windows 11/10,该基础设施的部署出现了下降。 Microsoft 一直积极鼓励考虑使用 DirectAccess 解决方案的组织转而使用 Windows 10 实施基于客户端的 VPN。永远在线的VPN连接使用传统远程访问 VPN 协议(例如 IKEv2、SSTP 和 L2TP/IPsec)提供类似 DirectAccess 的体验。此外,它还具有一些额外的好处。

Windows 10 周年更新中引入了这项新功能,允许 IT 管理员配置自动 VPN 连接配置文件。如前所述,Always On VPN 相对于 DirectAccess 具有一些重要优势。例如,Always On VPN 可以同时使用 IPv4 和 IPv6。因此,如果您对 DirectAccess 的未来生存能力有一些担忧,并且您满足支持的所有要求永远在线的VPN如果使用 Windows 10,那么切换到后者也许是正确的选择。

本教程将引导您完成为运行 Windows 11/10 的远程客户端计算机部署远程访问 Always On VPN 连接的步骤。

在继续之前,请确保您已做好以下准备:

- Active Directory 域基础结构,包括一个或多个域名系统 (DNS) 服务器。

- 公钥基础设施 (PKI) 和 Active Directory 证书服务 (AD CS)。

开始远程访问始终在线 VPN 部署,安装运行 Windows Server 2016 的新远程访问服务器。

接下来,使用 VPN Server 执行以下操作:

- 在物理服务器上安装两个以太网适配器。如果要在虚拟机上安装 VPN 服务器,则必须创建两个外部虚拟交换机,每个物理网络适配器一个;然后为虚拟机创建两个虚拟网卡,每个网卡连接一个虚拟交换机。

- 在边缘和内部防火墙之间的外围网络上安装服务器,其中一个网络适配器连接到外部外围网络,一个网络适配器连接到内部外围网络。

完成上述过程后,安装远程访问并将其配置为单租户 VPN RAS 网关,以实现来自远程计算机的点到站点 VPN 连接。尝试将远程访问配置为 RADIUS 客户端,以便它能够将连接请求发送到组织 NPS 服务器进行处理。

注册并验证来自证书颁发机构 (CA) 的 VPN 服务器证书。

核动力源服务器

如果您不知道,它是安装在您的组织/公司网络上的服务器。需要将此服务器配置为 RADIUS 服务器,以使其能够接收来自 VPN 服务器的连接请求。一旦 NPS 服务器开始接收请求,它就会处理连接请求并执行授权和身份验证步骤,然后再向 VPN 服务器发送访问接受或访问拒绝消息。

AD DS服务器

服务器是本地 Active Directory 域,托管本地用户帐户。它要求您在域控制器上设置以下项目。

- 在组策略中为计算机和用户启用证书自动注册

- 创建 VPN 用户组

- 创建 VPN 服务器组

- 创建 NPS 服务器组

- CA服务器

证书颁发机构 (CA) 服务器是运行 Active Directory 证书服务的证书颁发机构。 CA 注册用于 PEAP 客户端-服务器身份验证的证书并根据证书模板创建证书。因此,首先,您需要在 CA 上创建证书模板。允许连接到组织网络的远程用户必须在 AD DS 中拥有用户帐户。

另外,请确保您的防火墙允许 VPN 和 RADIUS 通信正常运行所需的流量。

除了准备好这些服务器组件之外,还要确保您配置使用的客户端计算机正在运行 Windows 11/10。 Windows VPN 客户端具有高度可配置性并提供许多选项。

本指南旨在用于在本地组织网络上部署具有远程访问服务器角色的 Always On VPN。请不要尝试在 Microsoft Azure 中的虚拟机 (VM) 上部署远程访问。

完整的详细信息和配置步骤,可以参考这个微软文档。

另请阅读:。

![您的系统不支持 DirectX 12 [修复]](https://sclub.recmg.com/tech/blogs/wp-content/uploads/2024/09/dx12-is-not-supported-on-your-system.jpg)

![安装 Windows 时出现此分区太小错误 [修复]](https://sclub.recmg.com/tech/blogs/wp-content/uploads/2024/09/This-partition-is-too-small.png)